坐牢没解出

但是赛后看wp思路几乎一致 只差一个5G的小知识点

![image]()

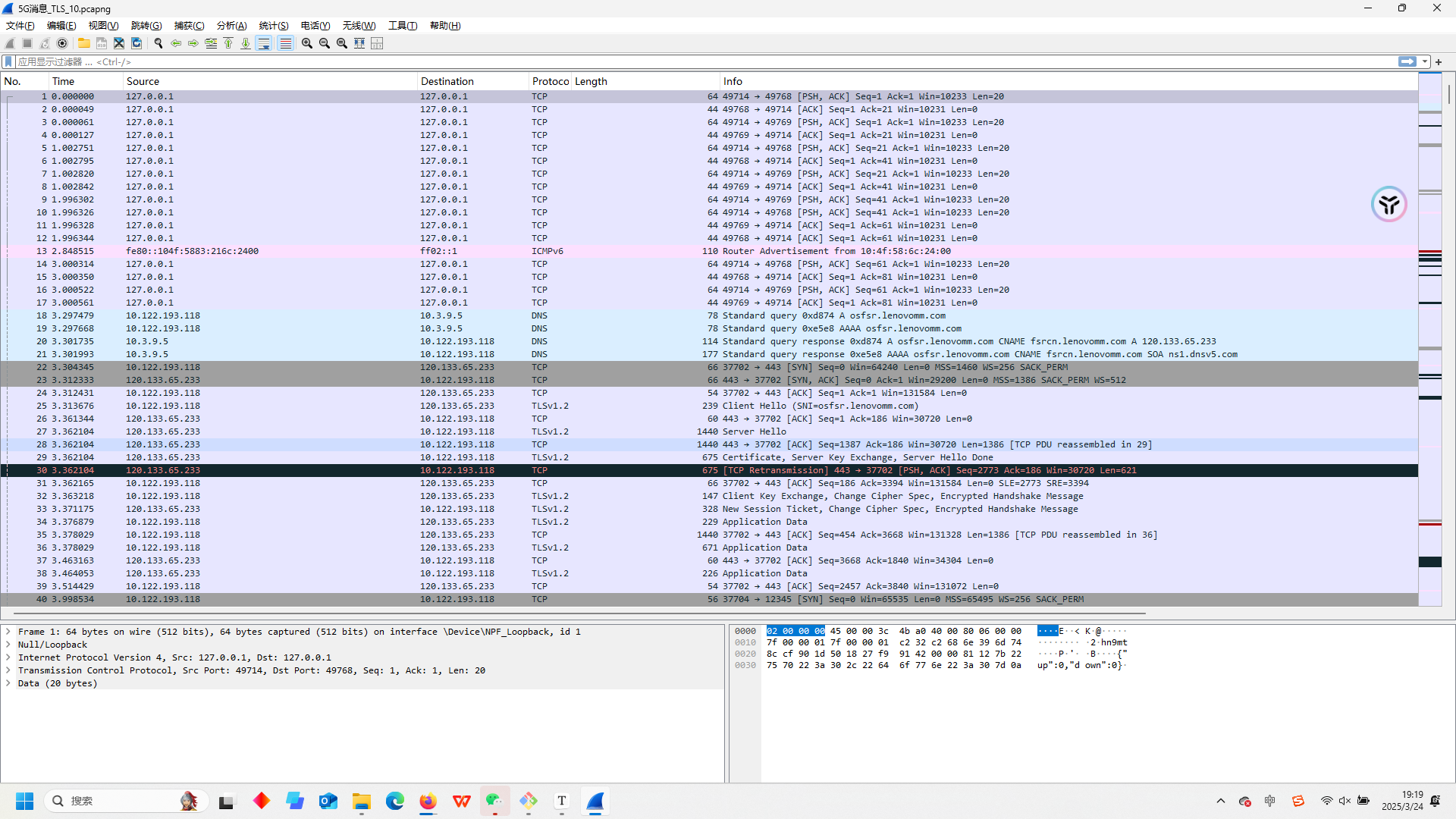

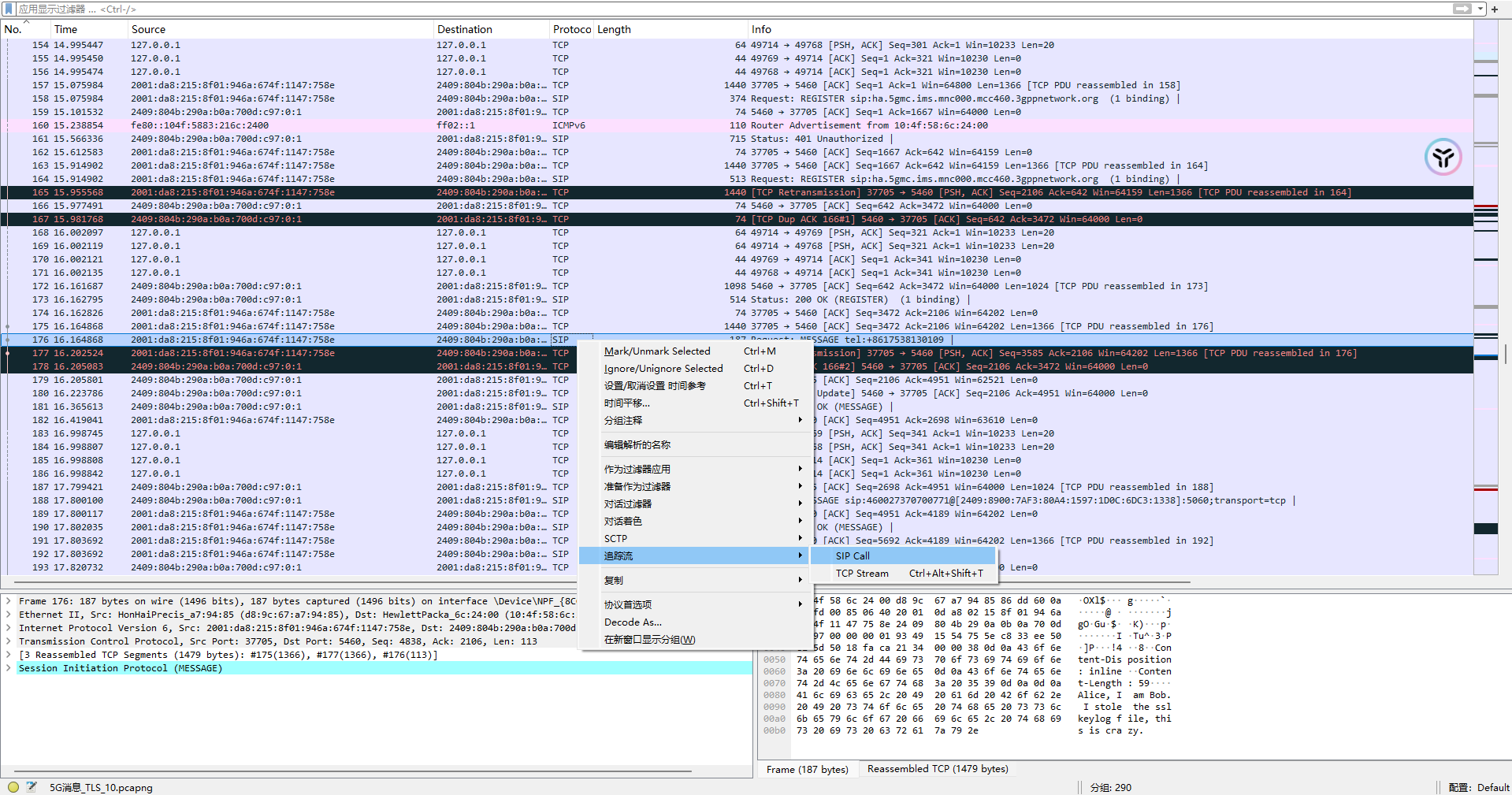

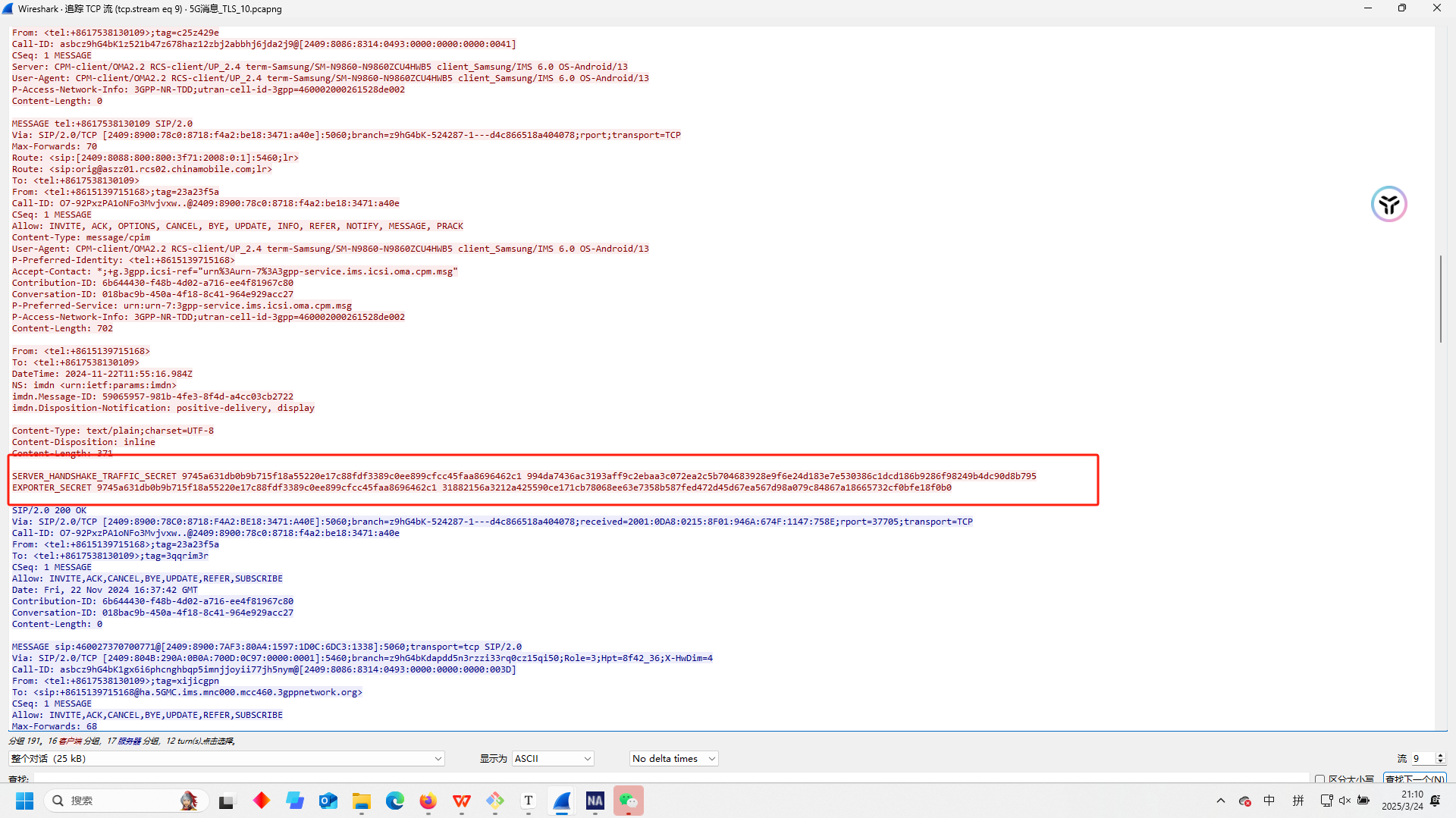

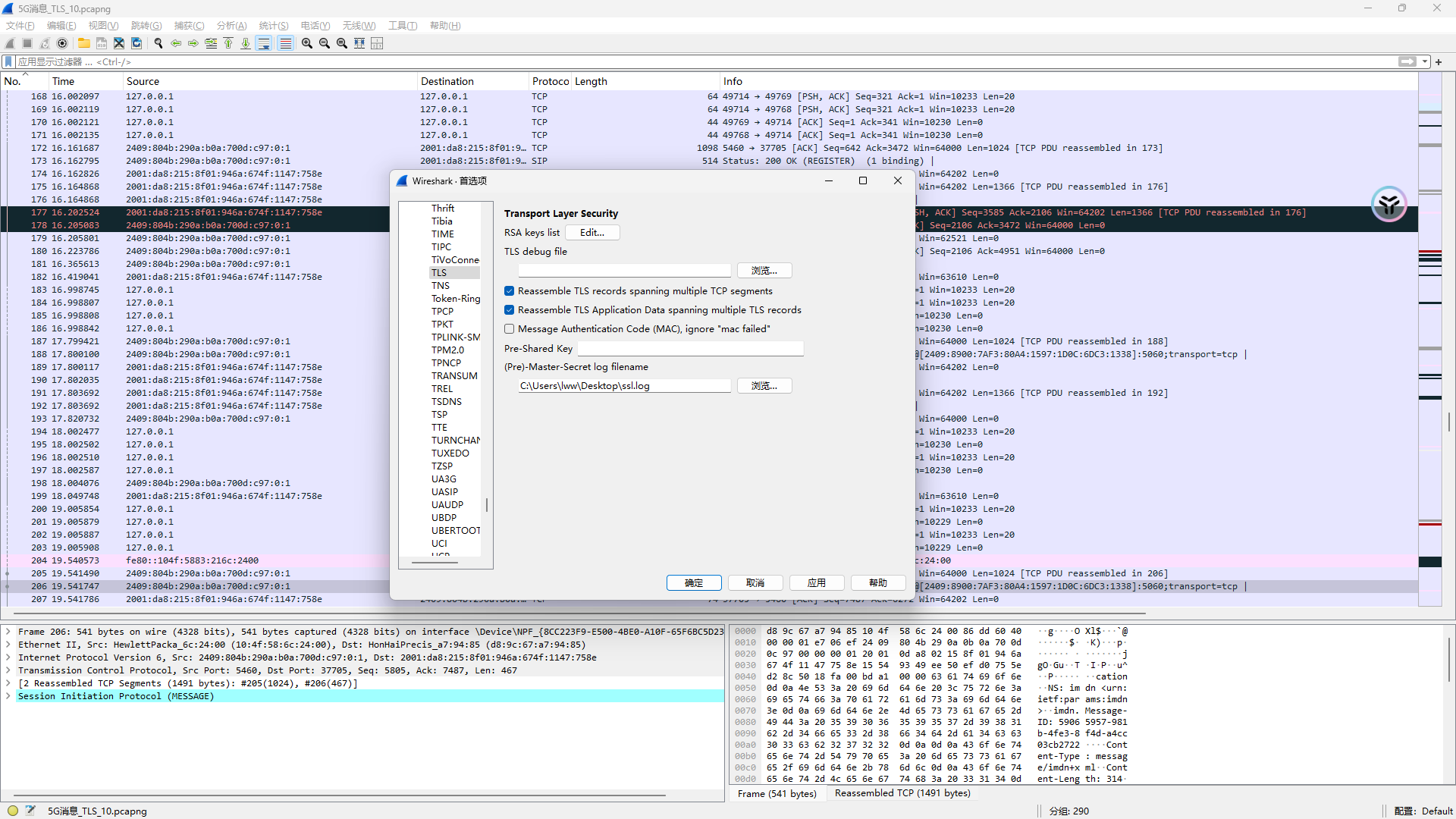

wireshark打开文件

从头开始捋的话

我的思路是

1

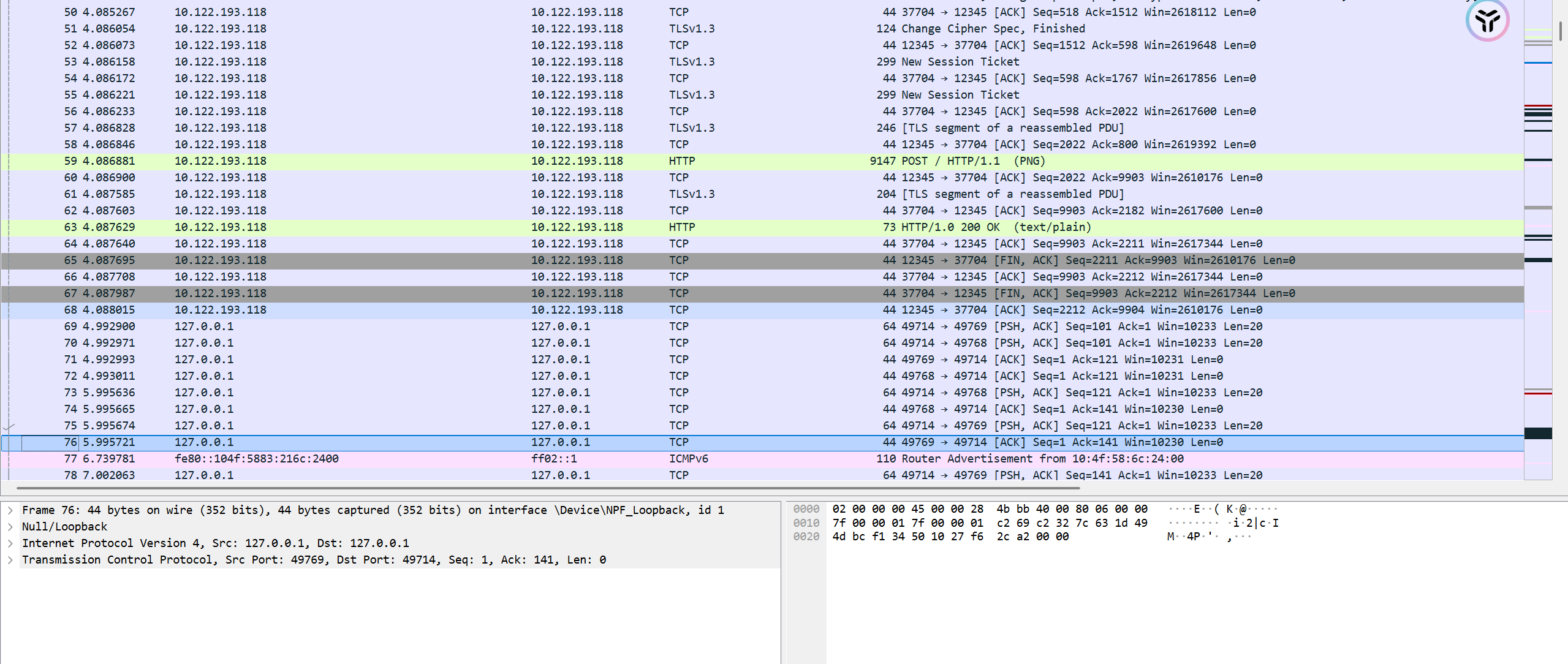

| 先看到协议 一眼望去都是tcp然后还有一个点是目的ip和源ip都是127.0.0.1----所以默认没用了 然后就看到ICMPv6有TLSv1.2

|

![image]()

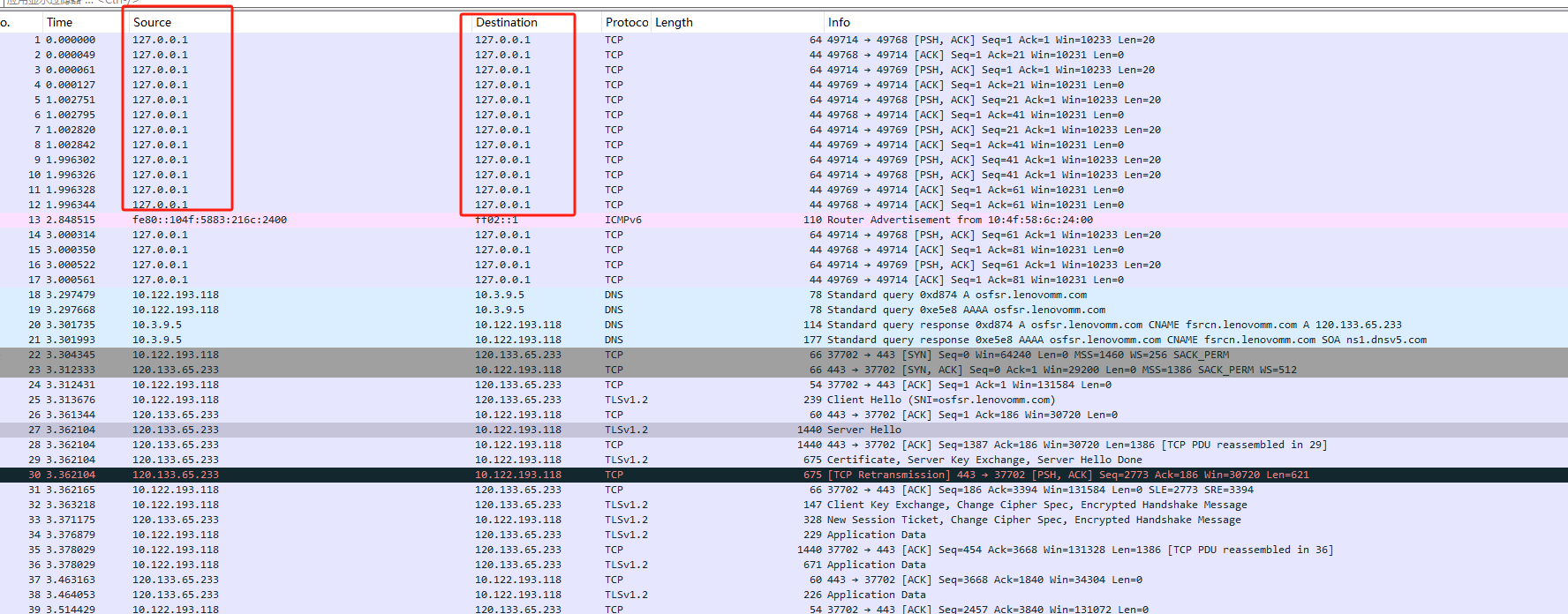

这个时候结合题目5G主题猜也知道关键点就是这个TLS的消息

1

2

3

| TLS流量是指通过TLS协议加密的数据传输,它在客户端和服务器之间建立一个加密的通道,确保数据在传输过程中不被窃听、篡改或伪造。

一般的TLS流量就是找到key,导入key,在导入key之后就会多出几个流量包(即加密流量包),在里边会有想要的答案。

|

![image]()

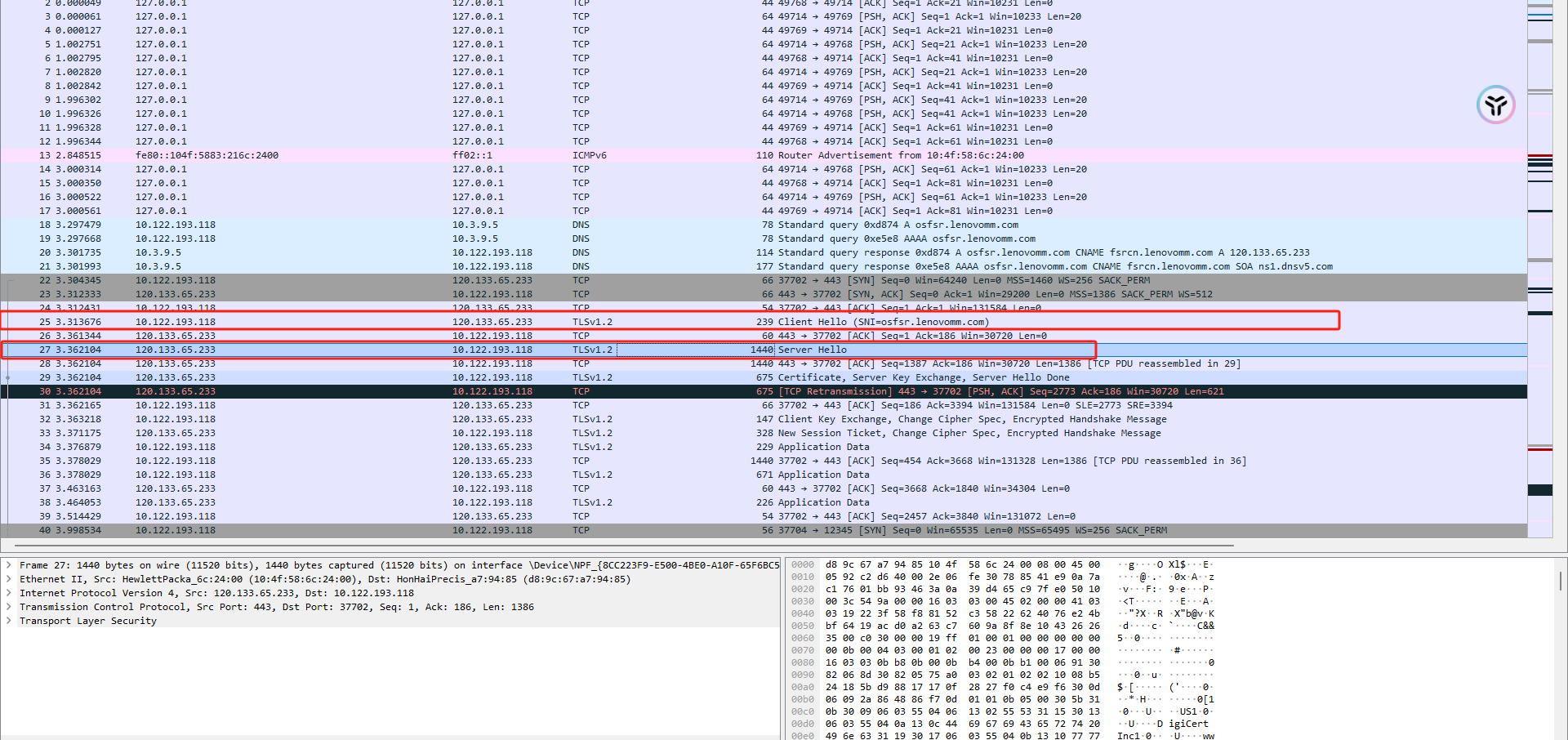

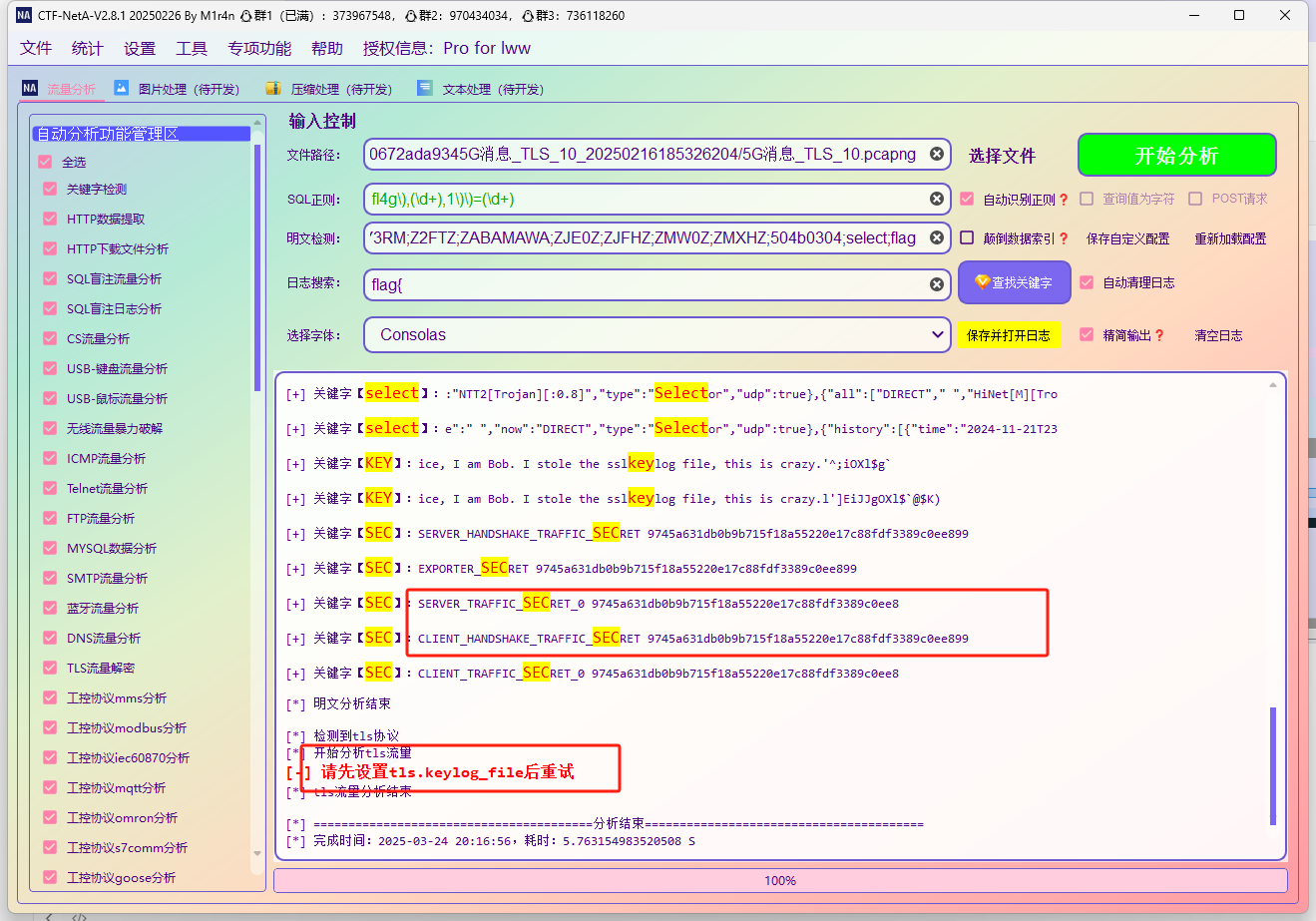

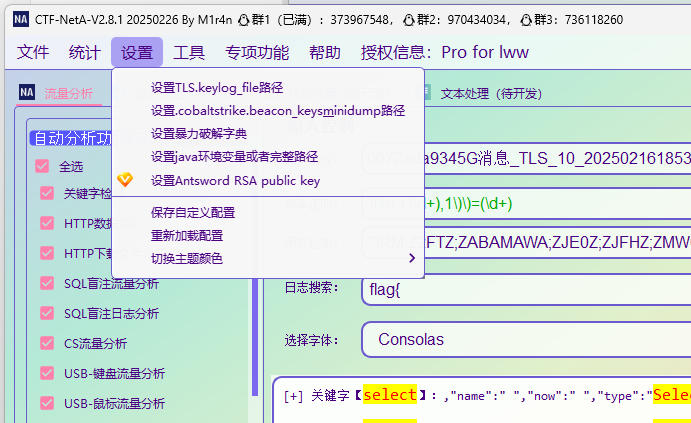

misc手的通病 就是工具梭哈试试 所以启动NetA

![image]()

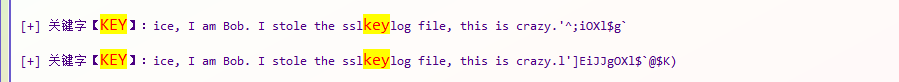

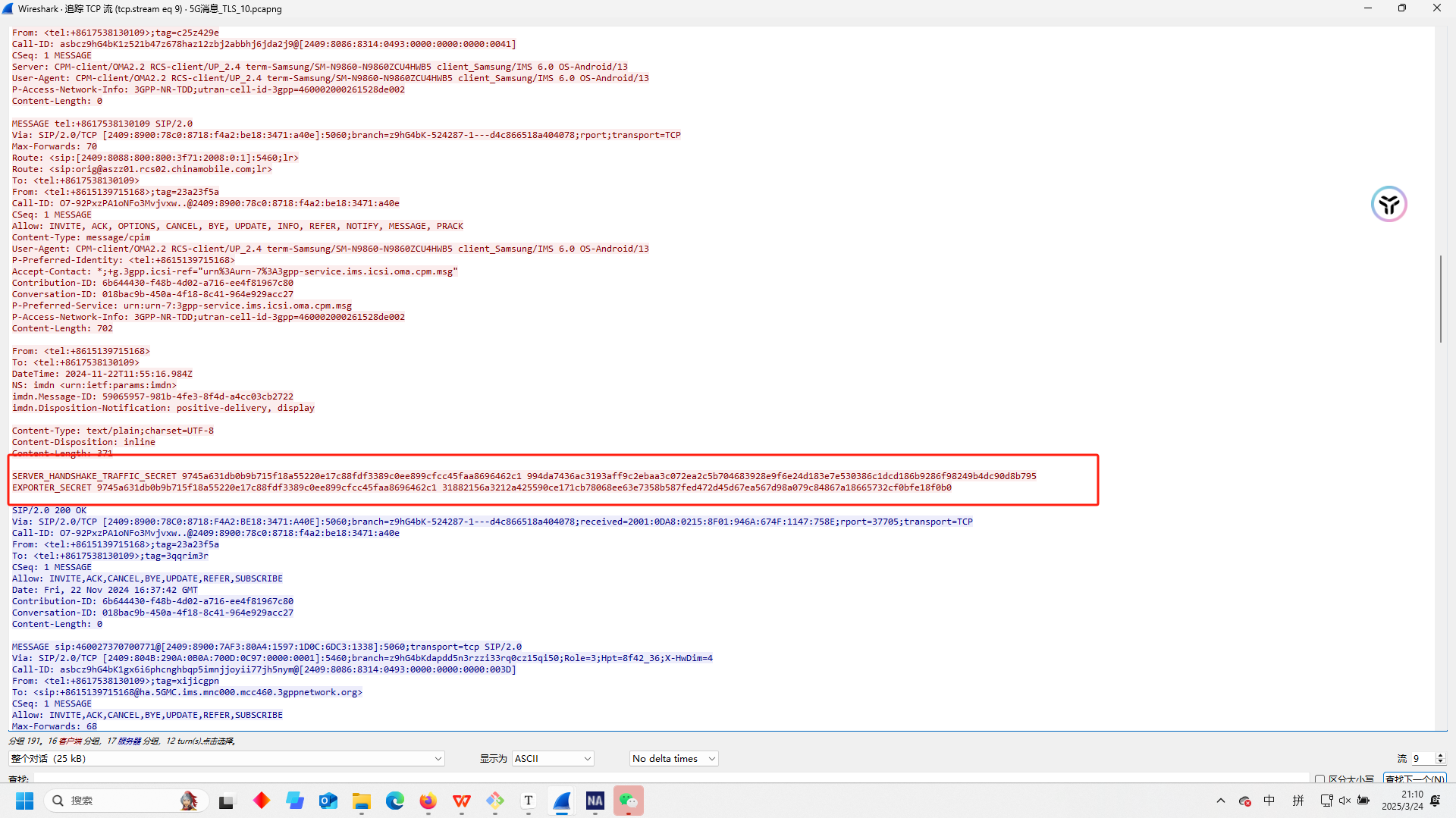

在这里也是 找到了关键点 也就这个TLS.keylog

但是当时在现场没有这个知识点

![image]()

在NetA和wireshark里面都可以找到有这个TLS.keylog的文件的地方

![image]()

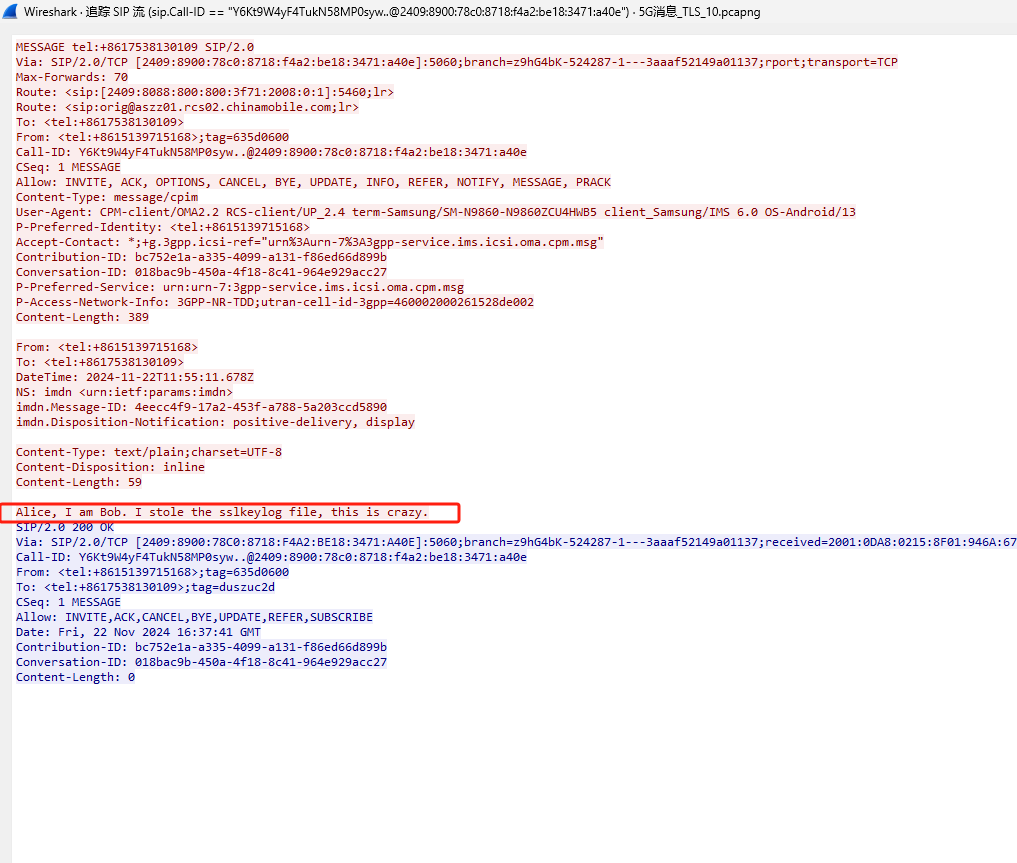

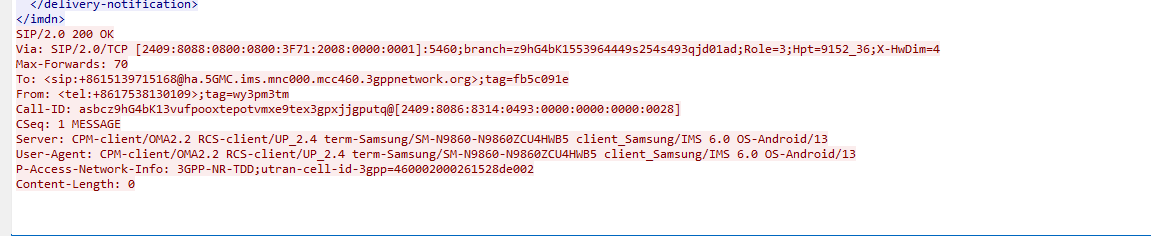

并且还能找到这个信息 Bob的一句话

在追踪流SIP流能找到出处

![image]()

![image]()

追踪完SIP流再看TCP流

往下翻找![image]()

![image]()

![image]()

![image]()

1

2

3

4

5

6

7

8

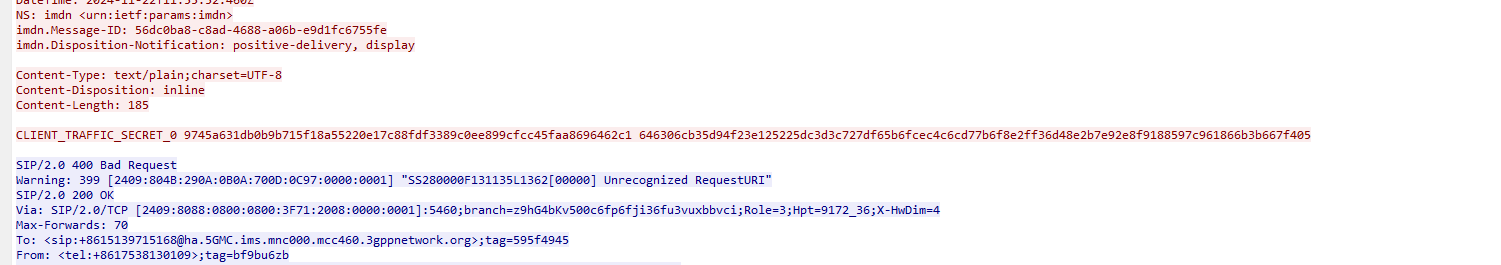

| SERVER HANDSHAKE TRAFFIC SECRET

9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1994da7436ac3193aff9c2ebaa3c072ea2c5b704683928e9f6e24d183e7e530386c1dcd186b9286f98249b4dc90d8b795EXPORTER SECRET

9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c131882156a3212a425590ce171cb78068ee63e7358b587fed472d45d67ea567d98a079c84867a18665732cfobfe18f0b0

SERVER_TRAFFIC_SECRET_0

9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c11fbf7c07ca88c7c91be9cce4c9051f2f4bd7fb9714920661d026119ebab458db8637089348dd5a92d

c75633bdcf43630

CLIENT_HANDSHAKE TRAFFIC SECRET9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1a98fab3039737579a50e2b3d0bbaba7c9fcf6881d26ccf15890b06d723ba605f096dbe448cd9dcc6cf4ef5c82d187bd0

CLIENT_TRAFFIC SECRET O9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1646306cb35d94f23e125225dc3d3c727df65b6fcec4c6cd77b6f8e2ff36d48e2b7e92e8f9188597c961866b3b667f405

|

把散落的组成并保存成ssl.log

![image]()

导入:编辑–>首选项–>Protocols–>TLS

但是遇到了一个问题就是keylog的格式其实有要求的 我自己调试了很多次然后问了C3师傅才成功导入进去正确的格式

1

2

3

4

5

| SERVER_HANDSHAKE_TRAFFIC_SECRET 9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1 994da7436ac3193aff9c2ebaa3c072ea2c5b704683928e9f6e24d183e7e530386c1dcd186b9286f98249b4dc90d8b795

EXPORTER_SECRET 9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1 31882156a3212a425590ce171cb78068ee63e7358b587fed472d45d67ea567d98a079c84867a18665732cf0bfe18f0b0

SERVER_TRAFFIC_SECRET_0 9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1 1fbf7c07ca88c7c91be9cce4c9051f2f4bd7fb9714920661d026119ebab458db8637089348dd5a92dc75633bdcf43630

CLIENT_HANDSHAKE_TRAFFIC_SECRET 9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1 a98fab3039737579a50e2b3d0bbaba7c9fcf6881d26ccf15890b06d723ba605f096dbe448cd9dcc6cf4ef5c82d187bd0

CLIENT_TRAFFIC_SECRET_0 9745a631db0b9b715f18a55220e17c88fdf3389c0ee899cfcc45faa8696462c1 646306cb35d94f23e125225dc3d3c727df65b6fcec4c6cd77b6f8e2ff36d48e2b7e92e8f9188597c961866b3b667f405

|

把这个保存为后缀为log的文件就可以 这个格式正确

![image]()

![image]()

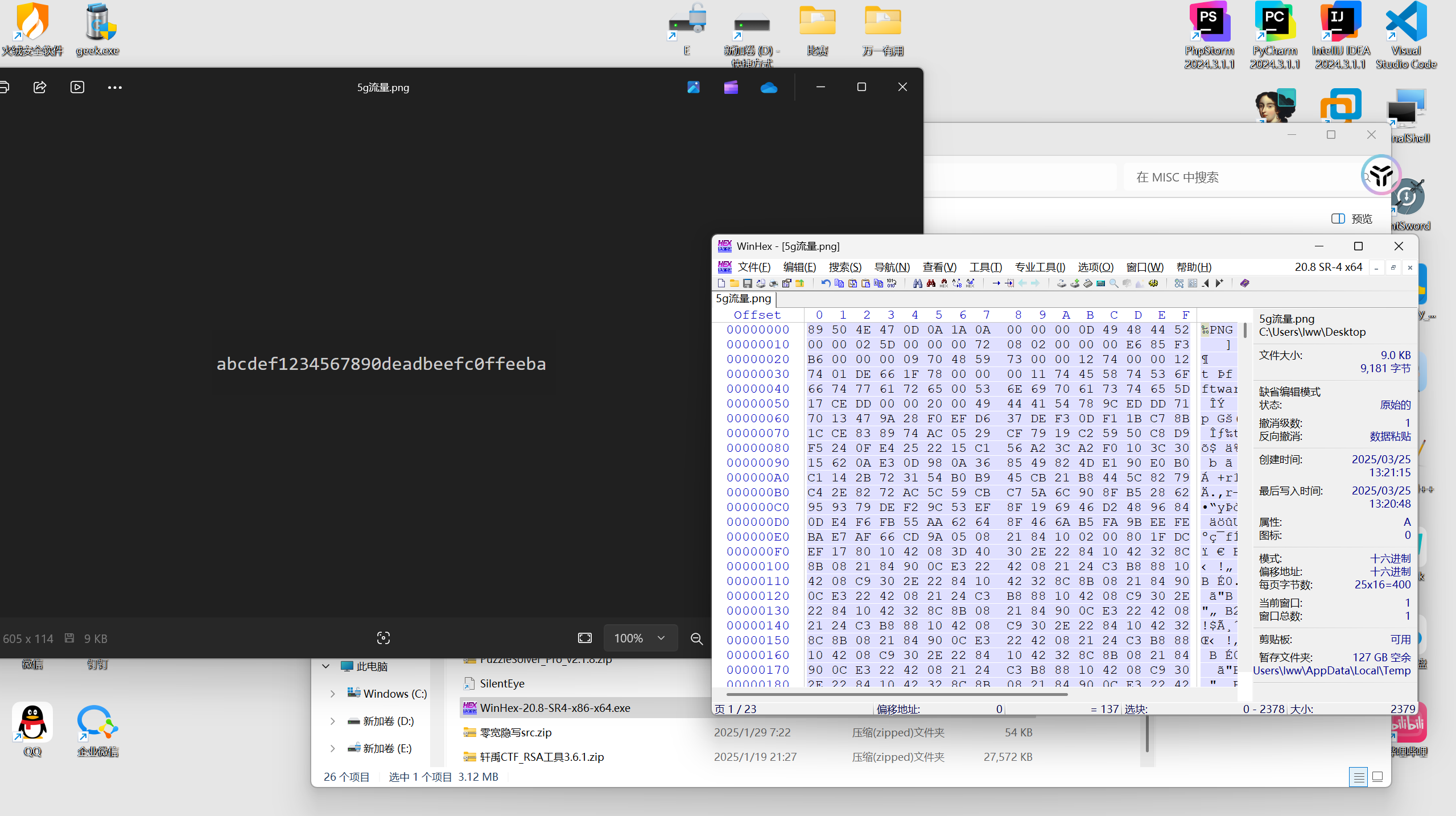

最后的步骤就很简单了

图片出来就是flag了